¿Cuáles son los pasos que se debe seguir en el hipotético caso que nos llegue un correo de extorsión señalando que tiene fotos o vídeos comprometedores tuyos? En esta nueva entrega, las ings. Adataliz Castillo y Allison Lara nos recuerdan que desde fines del 2018 y hasta ahora siguen llegando informes de una poderosa campaña de spam relacionado a estafas que circulaban a través de correos electrónicos y las cuales tenían como finalidad extorsionar al destinatario y hacer que pague una cantidad determinada de bitcoins a cambio que no compartiera las fotos o videos que “supuestamente” tenían.

LATAM Cybersecurity by Women es una comunidad Latinoamericana en Ciberseguridad fundada en Perú, compuesta en su mayoría por mujeres.

Espacio Ciberseguro con “CySecbyWomen”

¿Qué hacer si te llega un correo de extorsión indicándote que tienen fotos o videos tuyos?

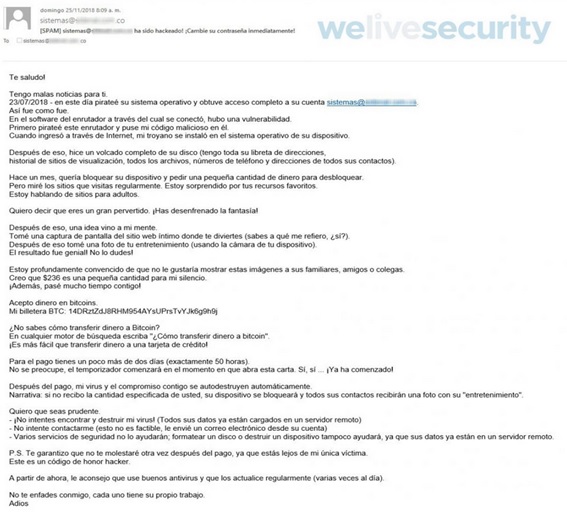

(americasistemas.com.pe. Lima, Perú – 15 de mayo 2019) A diferencia de otras campañas, esta llega con un asunto similar al de: “correo@destino.com ha sido hackeado! ¡Cambie su contraseña inmediatamente!”, como nos podemos dar cuenta solo usan el mail del destinatario para hacer referencia al asunto (En la mayoría de casos, los mensajes son enviados desde la misma dirección de nuestro correo electrónico) y nos habla sobre un supuesto “hackeo” de la cuenta de quien lo recibe, además de indicarle cómo es que llego a vulnerar su cuenta de correo, haciendo alusión a una vulnerabilidad del router que usa la “victima”.

Debemos mencionar que el hecho de que el correo parecía provenir desde la propia cuenta del destinatario hacía suponer que las declaraciones del atacante podrían ser ciertas y que había tenido acceso a la información.

Sin embargo, esto se puede lograr mediante técnicas de suplantación en el protocolo de correo debido a la ausencia de mecanismos de autenticación (hablaremos de esto en una siguiente publicación) y mediante la manipulación de las opciones de configuración en este tipo de servicios; lo que posibilita el envío de mensajes apócrifos que a simple vista parecieran provenir de una dirección o un dominio legítimo, pero que en realidad no corresponden con el emisor.

Por lo tanto, el hecho de que el correo parezca haber sido enviado desde la propia cuenta no debería ser un indicio para creer todo lo plantea el mensaje. Seguramente, el atacante ha enviado de manera masiva este tipo de correos en espera de que un usuario incauto caiga en la trampa y realice el pago.

En el correo emitido, el atacante brinda más detalles de la información a la cual tuvo acceso, indicando que ha tenido acceso a fotos y videos personales, los cuales compartirá y/o publicara si no acceden a depositar la suma solicitada.

Imagen: Ejemplo de correo con el mensaje intimidatorio. Fuente: https://www.welivesecurity.com/la-es/2019/02/11/continuan-las-campanas-de-sextorsion-a-traves-del-correo/

Imagen: Ejemplo de correo con el mensaje intimidatorio. Fuente: https://www.welivesecurity.com/la-es/2019/02/11/continuan-las-campanas-de-sextorsion-a-traves-del-correo/

Pero ¿Qué hacer si recibí este tipo de mensajes?

– Si ya lo abriste, no responder, ni acceder a la extorsión.

– Si aún no lo haz abierto, elimínalo.

– Reportar como spam el correo.

– Cambiar las contraseñas de tus cuentas de correo.

Además, te brindamos unos consejos de seguridad para evitar ser una posible víctima de estos ciberdelincuentes:

– No abras correos de remitentes desconocidos o que no hayas solicitado, si no conoces al remitente o te parece sospechoso el asunto, elimínalos directamente.

– No contestes en ningún caso a estos correos, ni envíes información personal.

– Ten siempre actualizado tu sistema operativo y el antivirus.

– Utiliza contraseñas complejas y distintas para servicios diferentes, si se te complica manejar diferentes contraseñas puedes utilizar un gestor de contraseñas te facilitará esta tarea.

NOTA IMPORTANTE: No pagues ninguna cantidad a los extorsionadores, ni contestes al correo electrónico que te han enviado. Esto último sirve a los ciberdelincuentes para saber si la cuenta está activa y enviar nuevos fraudes en el futuro.

Si deseas conocer más de estas noticias, no olvides seguirnos en nuestras redes sociales:

Twitter: twitter.com/CySecByWomen

Facebook: facebook.com/CySecByWomen/

Linkedin: linkedin.com/company/CySecByWomen

Youtube: youtube.com/c/CySecByWomen