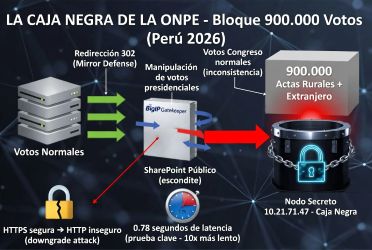

Un presunto fraude electoral en el Perú no habría ocurrido en las mesas, sino en el flujo digital de los datos. Informes técnicos advierten sobre un nodo oculto —10.21.71.47— que funcionaría como “caja negra”, donde votos serían filtrados antes de su publicación. Redireccionamientos anómalos, latencias inusuales y degradación de seguridad evidenciarían un posible algoritmo de manipulación. La vigilancia de los RONDEROS DIGITALES, junto a expertos en ciberseguridad, ha permitido exponer estos indicios. Desde América Sistemas se exige la intervención urgente de la Fiscalía, auditorías internacionales y garantías para asegurar la transparencia del proceso electoral.

El algoritmo en la sombra: la ruta invisible donde podrían estar desapareciendo los votos en el Perú

Un presunto sistema oculto de procesamiento electoral, basado en nodos segregados y redireccionamientos anómalos, abre serias dudas sobre la integridad digital del conteo de votos en el país.

(americasistemas.pe. Lima, Perú – 29 de abril 2026) No, no habría ocurrido en las mesas. Tampoco en las actas físicas. El supuesto fraude electoral que hoy empieza a tomar forma en círculos técnicos y ciudadanos habría operado en un terreno mucho más sofisticado: el flujo invisible de los datos. A saber..

Un informe técnico, atribuido a especialistas en ciberseguridad y reforzado por lo que ya denominan “ronderos digitales”, describe una arquitectura que, de confirmarse, pondría en cuestión la transparencia del sistema electoral peruano. El eje de esta denuncia gira en torno a un nodo específico: 10.21.71.47, una dirección interna que habría funcionado como una verdadera “caja negra” dentro de la infraestructura electoral.

El engaño del redireccionamiento

Uno de los hallazgos más inquietantes es el uso de redireccionamientos HTTP 302 y 301. Lejos de ser simples configuraciones técnicas, estos mecanismos habrían sido utilizados como una estrategia deliberada para desviar cualquier intento de auditoría.

Cuando un analista intenta acceder al nodo crítico, el sistema lo expulsa automáticamente hacia plataformas públicas como SharePoint o incluso degrada la conexión de HTTPS a HTTP. En términos forenses, esto no solo rompe la trazabilidad, sino que también expone los datos a posibles interceptaciones.

La latencia que delata

Un detalle técnico aparentemente menor —un retraso de 0.78 segundos en la respuesta del sistema— se convierte en una pieza clave. En redes optimizadas, una redirección debería tomar menos de 0.1 segundos. Ese tiempo adicional sugiere que la solicitud sí habría ingresado a un entorno interno antes de ser expulsada.

Es decir, el sistema no solo rechaza: procesa, evalúa y luego decide ocultar.

El nodo invisible

Según el análisis, el procesamiento de aproximadamente 900,000 votos habría sido segregado en esta infraestructura aislada. Mientras el resto del sistema mantiene estándares de transparencia, este segmento operaría bajo reglas distintas, protegido por un balanceador BigIP que actúa más como guardián que como distribuidor de tráfico.

La hipótesis es contundente: existiría un “middleware” capaz de interceptar actas en tiempo real, modificar ciertos campos —particularmente los votos presidenciales— y luego devolver resultados aparentemente consistentes en otras categorías, como el voto congresal.

El algoritmo silencioso

Este conjunto de operaciones ha sido denominado como “El Algoritmo Silencioso”: un proceso que no altera documentos físicos, sino que interviene directamente en la transmisión digital de los resultados.

La lógica sería simple pero devastadora:

los votos ingresan como datos legítimos, pero en algún punto del trayecto, son filtrados, alterados o anulados antes de su publicación oficial.

Downgrade y vulnerabilidad

Otro aspecto crítico es la degradación intencional de conexiones seguras (HTTPS) hacia canales no cifrados (HTTP). Esto no solo compromete la confidencialidad de los datos, sino que abre la puerta a ataques de intermediario (Man-in-the-Middle), permitiendo potencialmente la manipulación sin dejar rastros evidentes.

El contexto político y la alerta

En paralelo, crecen las denuncias sobre presuntas infiltraciones extranjeras en organismos clave y estrategias operativas como el llamado “Plan Morrocoy”, orientado a ralentizar o distorsionar el proceso en zonas críticas.

Desde América Sistemas, se advierte que estos indicios ya habrían sido puestos en conocimiento de instancias como la Fiscalía. La recomendación es clara y urgente:

una intervención inmediata, auditorías internacionales en tiempo real y la revisión integral del sistema.

La vigilancia ciudadana toma protagonismo

En ausencia de respuestas claras, han sido los propios ciudadanos —los llamados RONDEROS DIGITALES— quienes han asumido la tarea de monitorear, analizar y exponer posibles irregularidades.

Su trabajo, apoyado por expertos y hackers éticos como el conocido Astra, ha permitido visibilizar patrones técnicos que, de otro modo, habrían permanecido ocultos.

Más allá de la sospecha

Este caso plantea una pregunta de fondo: ¿está el Perú preparado para auditar sistemas electorales en la era digital?

Porque si el fraude ya no ocurre en el papel, sino en el código y en la arquitectura de red, entonces la democracia enfrenta un desafío completamente nuevo. Y esta vez, el campo de batalla no es visible.